Loading...

Ohne fundiertes Konzept für die Informationssicherheit droht ein unzureichender Schutz der IT-Anwendungen, IT-Prozesse und IT-Infrastruktur. Damit gehen vier Arten von Risiken einher:

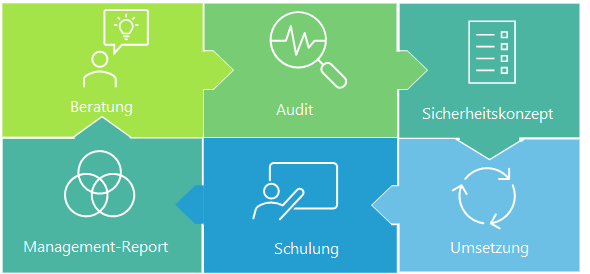

Cyberattacken von innen und außen liegen laut Umfragen auf Platz eins der Geschäftsrisiken. Das zeigt: Sicherheitsvorkehrungen sind nötiger denn je. Unsere Sicherheitsspezialisten unterstützen Ihr Unternehmen dabei, Cyberangriffe sicher abzuwehren. Mit einem Information Security Management System (ISMS) schützen wir Ihren Betrieb. Dieses gesamtheitliche Konzept umfasst die Grundpfeiler der IT-Sicherheit: Regeln, Verfahren, Maßnahmen und Tools. Grundpfeiler, die IT-Risiken identifizieren und beherrschbar machen. Unsere Experten agieren als Ihr IT-Security-Beauftragter und blicken dabei auf über 25 Jahre Branchenerfahrung zurück.